Inhaltsverzeichnis:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 07:22.

- Zuletzt bearbeitet 2025-06-01 06:08.

Wenn Sie online gehen, hinterlassen Sie überall Spuren. Sie können mit Freunden über IM abhängen, Websites besuchen oder Musik herunterladen. Wenn du in einem Land lebst, in dem Schnüffler neugierig auf das sind, was normale Bürger online tun (lke, ähm, die USA), willst du eine Möglichkeit, diese Spuren zu verwischen. Wenn du jedoch in der Schule bist, ist es noch schlimmer. Egal in welchem Land Sie sich befinden, die Chancen stehen gut, dass Ihr Zugang zum Internet so beschnüffelt ist wie in jedem Polizeistaat der Welt. Wie also entkommen wir unseren kleinen virtuellen Gefängnissen? In diesem Instructable erzähle ich Ihnen von etwas namens Tor (The Onion Router). Ich werde Ihnen sagen, wie es funktioniert, und dann einige einfache Anweisungen anbieten, wie Sie Ihren Webbrowser anschließen können. Kein Schnüffeln mehr!

Schritt 1: So funktioniert Tor

Ein "Zwiebelrouter" ist eine Internet-Site, die Anfragen für Webseiten entgegennimmt und sie an andere Zwiebelrouter und an andere Zwiebelrouter weiterleitet, bis einer von ihnen schließlich beschließt, die Seite abzurufen und durch die Schichten des Zwiebel, bis sie dich erreicht. Der Datenverkehr zu den Zwiebelroutern ist verschlüsselt, was bedeutet, dass die Schule nicht sehen kann, wonach Sie fragen, und die Schichten der Zwiebel nicht wissen, für wen sie arbeiten. Es gibt Millionen von Nodes - das Programm wurde vom US Office of Naval Research ins Leben gerufen, um ihren Leuten zu helfen, die Zensursoftware in Ländern wie Syrien und China zu umgehen, was bedeutet, dass es perfekt für den Betrieb in den Grenzen einer durchschnittlichen amerikanischen Hoch- school. Tor funktioniert, weil die Schule eine endliche schwarze Liste mit unanständigen Adressen hat, die wir nicht besuchen dürfen, und die Adressen der Knoten ändern sich ständig - die Schule kann sie nicht alle verfolgen. Hier gibt es eine vollständigere Übersicht, aber kommen wir zur Installation von Tor.

Schritt 2: Tor installieren

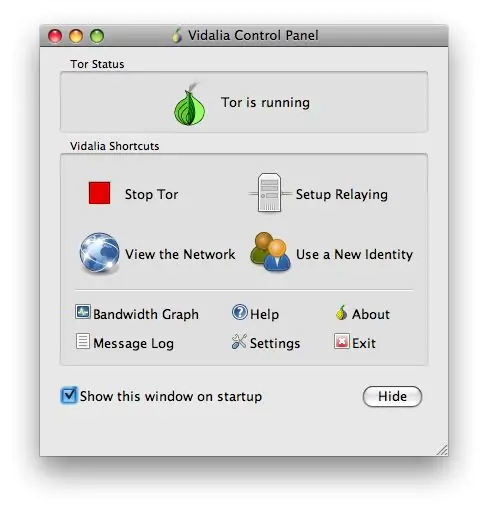

Tor ist ziemlich einfach zu installieren. Sie können die meisten Standardeinstellungen unverändert lassen. Rufen Sie zunächst die Download-Seite auf, um die neueste Version von Vidalia zu erhalten (die Tor und einige andere gute Datenschutz-Apps enthält). Holen Sie sich die richtige Version für Ihr Betriebssystem. Folgen Sie dann den Anweisungen, um es zu installieren. Die Anleitungen "Installieren und Konfigurieren" neben jedem Paket auf dieser Seite sind wirklich hilfreich. Ein Screenshot der installierten Vidalia-App unter OS X ist unten. Das Fenster zeigt, dass Tor betriebsbereit ist, beschütze mich! Als nächstes müssen wir das Internetprogramm einrichten, das ich am häufigsten verwende: meinen Webbrowser.

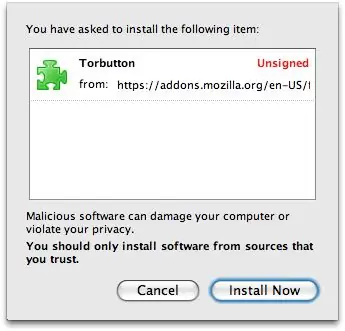

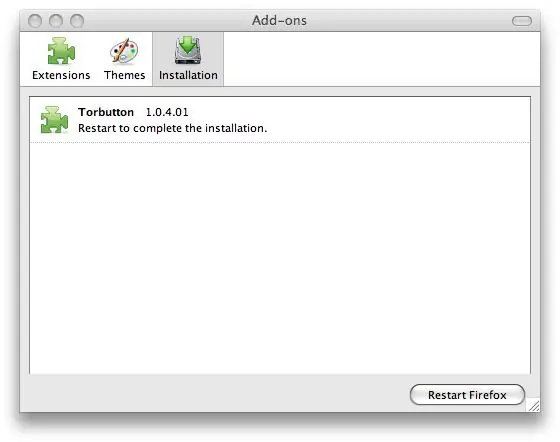

Schritt 3: Richten Sie Ihren Webbrowser mit Tor. ein

… und wenn ich "Webbrowser" sage, meine ich "Firefox". Denn was würden Sie sonst noch verwenden? Das Einrichten von TOR mit Firefox ist auch wirklich einfach, da es ein fertiges Add-on für Firefox gibt: Torbutton. Gehen Sie einfach zu diesem Link, um das Add-On herunterzuladen, zu installieren und Firefox neu zu starten, um es zum Laufen zu bringen. Wenn es richtig installiert ist, sehen Sie unten rechts in Ihrem Browserfenster einen Link mit der Aufschrift "Tor deaktiviert". Klicken Sie einfach darauf und es wechselt zu "Tor Enabled". Nachfolgend finden Sie eine Reihe von Screenshots, die Ihnen helfen. Sobald es ausgeführt wird, sind Sie geschützt! Alle Ihre Daten laufen von Computer zu Computer und wechseln die Pfade, um Ihren Standort zu verbergen. Aus diesem Grund werden Webseiten etwas langsamer geladen, aber wenn Sie sicher online gehen müssen, ist das ein geringer Preis. Übrigens, wenn ich sage, dass Sie geschützt sind, meine ich, dass Sie größtenteils geschützt sind. Weiter lesen; Mein letzter Schritt spricht über andere Dinge, die Sie tun können, um Ihre Sicherheit noch weiter zu verbessern.

Schritt 4: Seien Sie jetzt vorsichtig

Wenn Sie einen Fehler machen, hilft es nicht, wenn Sie Tor laufen lassen. Denken Sie als Erstes daran, Tor immer zu aktivieren, wenn Sie online sind. Vielleicht möchten Sie irgendwo ein Profil auf einer Site (wie Instructables!) pflegen, das niemand zu Ihnen zurückverfolgen kann. Wenn du es vergisst und dich nur einmal ohne aktiviertes Tor einloggst, wird dein echter Standort in den Logs aufgezeichnet. Seien Sie also vorsichtig! Zweitens können Sie mit der Tor-ifizierung Ihrer anderen Internet-Apps beginnen: IM-Clients, E-Mail usw. Weitere Informationen dazu finden Sie hier im Tor-Wiki. Computersicherheit ist ein ständiges Wettrüsten. Es gibt kluge Leute auf der ganzen Welt (Kriminelle, Regierungsschnüffler, ganz zu schweigen von ERWACHSENEN an Ihrer Schule), die immer versuchen, zu sehen, was Sie vorhaben, oder blockieren, wohin Sie wollen. Keine Sicherheit ist perfekt, und sie werden Wege finden, Ihre Verteidigung zu zerstören. Viel Glück, da draußen.

Empfohlen:

So verwenden Sie ein Smartphone ohne Akku – wikiHow

So verwenden Sie ein Smartphone ohne Akku: Zuerst müssen Sie die Eingangspins der Zelle identifizieren; das ist das Positive und das Negative, die anderen beiden Pins spielen vorerst keine Rolle. Legen Sie die Batterie in das Mobiltelefon ein und identifizieren Sie, wo jeder Pol verläuft (positiv und negativ), wie in der Abbildung gezeigt

ESP8266 Netzwerkuhr ohne RTC - Nodemcu NTP-Uhr Keine RTC - INTERNET-UHR-PROJEKT: 4 Schritte

ESP8266 Netzwerkuhr ohne RTC | Nodemcu NTP-Uhr Keine RTC | INTERNET-UHRPROJEKT: Im Projekt wird ein Uhrenprojekt ohne RTC erstellt, es wird Zeit vom Internet über WLAN benötigt und auf dem st7735-Display angezeigt

Raspbian in Raspberry Pi 3 B ohne HDMI installieren - Erste Schritte mit Raspberry Pi 3B - Einrichten Ihres Raspberry Pi 3: 6 Schritte

Raspbian in Raspberry Pi 3 B ohne HDMI installieren | Erste Schritte mit Raspberry Pi 3B | Einrichten Ihres Raspberry Pi 3: Wie einige von Ihnen wissen, sind Raspberry Pi-Computer ziemlich großartig und Sie können den gesamten Computer nur auf einer einzigen winzigen Platine bekommen. Das Raspberry Pi 3 Model B verfügt über einen Quad-Core 64-Bit ARM Cortex A53 mit 1,2 GHz getaktet. Damit ist der Pi 3 ungefähr 50

Raspberry Pi ohne Monitor und Tastatur einrichten – wikiHow

So richten Sie Raspberry Pi ohne Monitor und Tastatur ein: Raspberry Pi ist ein kleiner Einplatinencomputer, auf dem das Linux-basierte Betriebssystem Raspbian ausgeführt wird. Diese Anleitung zeigt Ihnen, wie Sie Raspberry Pi (jedes Modell) ohne Monitor und Tastatur einrichten. Ich werde meinen Raspberry Pi 3 B+ mit Raspbi verwenden

Nahaufnahme von Tierfotografie ohne High-Tech-Ausrüstung. Update.: 7 Schritte (mit Bildern)

Nahaufnahme von Tierfotografie ohne High-Tech-Ausrüstung. Update.: Zurück in den 60er Jahren & In den 70er Jahren, als ich ein kleiner Junge war, führten wir heutzutage einen anderen Lebensstil als die meisten Kinder, als ich vier war, zogen wir von unserer Maisonette über dem Broadway, einer belebten Hauptstraße in Loughton Essex, nach Stevenage, einer neuen Stadt in Hertfordshire