Inhaltsverzeichnis:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 07:22.

- Zuletzt bearbeitet 2025-01-23 12:53.

In diesem Instructable werde ich verschiedene Möglichkeiten beschreiben, RFID-Tags zu blockieren oder zu töten. RFID steht für Radio Frequency Identification. Wenn Sie diese Technologie noch nicht kennen, sollten Sie sich auf jeden Fall damit vertraut machen, denn die Zahl der verschiedenen Geräte, die diese Art von Tags verwenden, wächst exponentiell. RFID-Chips sind Barcodes in dem Sinne sehr ähnlich, dass eine gewisse darin sind Daten enthalten, die dann an ein Lesegerät übertragen werden, das die Informationen dann verarbeitet und nutzt. Der Hauptunterschied besteht darin, dass Barcodes für das Lesegerät physisch sichtbar sein müssen, das sie normalerweise nur in einer Entfernung von 12 Zoll oder weniger scannen kann. RFID-Tags hingegen müssen für das Lesegerät nicht sichtbar sein. Sie können durch Kleidung, Brieftaschen und sogar Autos gescannt werden. Auch die Entfernung, aus der sie gelesen werden können, ist viel größer als die eines Barcodes. Bei DEFCON wurde ein RFID-Tag aus einer Entfernung von 69 Fuß gescannt, und das war 2005, die mögliche Lesereichweite ist jetzt wahrscheinlich viel größer. Es gibt ein paar verschiedene Kategorien von RFID-Tags, aber die gängigsten und Diejenigen, mit denen wir uns in diesem anweisbaren befassen werden, sind der "passive" Typ. Passive RFID-Chips enthalten keine interne Stromversorgung. Sie enthalten eine Antenne, in die ein Strom induziert werden kann, wenn sie sich in Reichweite des RFID-Lesegeräts befindet. Das Tag verwendet dann diesen Strom, um den internen Chip mit Strom zu versorgen, der seine Daten durch die Antenne zurücksendet, wo sie vom Lesegerät aufgenommen werden. Weitere Informationen zu RFID-Tags finden Sie im Wikipedia-Eintrag.

Schritt 1: Gründe für das Blockieren / Zerstören von RFID-Chips

Der Hauptgrund, warum jemand RFID-Chips blockieren oder zerstören möchte, wäre die Wahrung der Privatsphäre. Im letzten Schritt habe ich erklärt, dass RFID-Tags aus sehr großen Entfernungen gelesen werden können. Das Missbrauchspotenzial dieser Technologie wächst, da immer mehr Produkte und Geräte mit diesen integrierten Tags hergestellt werden.

Unternehmen bringen Verbraucher dazu, viele Produkte mit RFID-Etikett blind zu akzeptieren, mit dem Versprechen von Convenience; Die meisten Geräte, die RFID-Tags enthalten, benötigen diese jedoch nicht wirklich. Die Tags können zwar einige Sekunden sparen, opfern aber eine enorme Menge an Privatsphäre und Sicherheit. Es ist jetzt für jemanden mit relativ einfacher Ausrüstung möglich, einen belebten Bürgersteig entlangzugehen und die persönlichen Daten von Personen mit RFID-gekennzeichneten Geräten aufzunehmen, ohne dass sie es überhaupt wissen. Die Möglichkeit, diese Chips zu blockieren oder zu zerstören, ermöglicht es den Leuten zu entscheiden, welche Art von Informationen sie aus Bequemlichkeit opfern möchten.

Schritt 2: Wo können RFID-Chips gefunden werden?

Da RFID-Chips billiger werden, wächst die Zahl der Geräte, die sie enthalten.

Derzeit gibt es RFID-Tags in: - US-Pässen: Der RFID-Tag enthält alle Informationen, die in den Reisepass geschrieben sind, zusammen mit einem digitalen Bild - Transportzahlungen: Dinge wie New Yorks EZ Pass, Floridas Sun Pass und Kaliforniens Fast Trak sind alle RFID-basierten Mautzahlungssysteme. - Zutrittskontrolle: Viele Gebäude und Schulen erfordern für den Zutritt RFID-getaggte Karten. - Kreditkarten: Chase und einige andere Banken geben jetzt Kreditkarten mit eingebetteten RFID-Chips aus, die als "blink" bezeichnet werden. Sie sind in der Lage, die Leute davon zu überzeugen, dass dies ein zusätzlicher Komfort ist, aber in Wirklichkeit ein enormes Sicherheitsrisiko darstellt. Es gibt viele andere Geräte, die RFID-Tags enthalten; Die aufgeführten sind jedoch die häufigsten und bieten das größte Sicherheitsrisiko.

Schritt 3: So blockieren Sie ein RFID-Tag

Glücklicherweise können RFID-Tag-Signale leicht blockiert werden. Das bedeutet, dass Sie die Möglichkeit haben, das Tag jederzeit zu verwenden und zu verhindern, dass andere es lesen können. Das von einem RFID-Tag gesendete Signal wird leicht durch Metall blockiert. Dies bedeutet, dass das Platzieren des RFID-Tags in einem Faraday-Käfig verhindert, dass die Informationen gelesen werden. Es gibt bereits zwei Anleitungen zum Bau von RFID-Blockierbehältern: etwas, das Sie bauen könnten, gehen Sie zu Think Geek, um ihre RFID-blockierende Brieftasche und den RFID-blockierenden Reisepasshalter zu erhalten.

Schritt 4: So töten Sie Ihren RFID-Chip

In diesem Schritt werde ich einige Möglichkeiten beschreiben, um einen RFID-Chip dauerhaft zu deaktivieren oder zu töten. Die meisten Produkte, die Sie besitzen, die RFID-Tags enthalten, gehören Ihnen, sodass Sie das Recht haben, sie zu vernichten. Die Manipulation eines US-Passes ist jedoch ein Bundesvergehen. Glücklicherweise gibt es Möglichkeiten, ein RFID-Tag zu töten, ohne irgendwelche Beweise zu hinterlassen. Solange Sie also vorsichtig sind, ist es ziemlich schwer zu beweisen, dass Sie etwas Illegales getan haben.

-Der einfachste Weg, ein RFID zu töten und sicherzustellen, dass es tot ist, besteht darin, es 5 Sekunden lang in die Mikrowelle zu werfen. Dadurch werden der Chip und die Antenne buchstäblich geschmolzen, sodass der Chip nie wieder gelesen werden kann. Leider ist mit dieser Methode ein gewisses Brandrisiko verbunden. Das Töten eines RFID-Chips auf diese Weise hinterlässt auch sichtbare Beweise dafür, dass er manipuliert wurde, was ihn zu einer ungeeigneten Methode zum Töten des RFID-Tags in Pässen macht. Wenn Sie dies mit einer Kreditkarte tun, wird wahrscheinlich auch der Magnetstreifen auf der Rückseite verschraubt, wodurch er nicht mehr durchgezogen werden kann. - Die zweite, etwas umweltfreundlichere und weniger schädliche Möglichkeit, ein RFID-Tag zu töten, besteht darin, den Chip mit einem Messer oder anderem zu durchbohren scharfes Objekt. Dies ist nur möglich, wenn Sie genau wissen, wo sich der Chip innerhalb des Tags befindet. Diese Methode hinterlässt auch sichtbare Anzeichen für eine vorsätzliche Beschädigung des Chips, daher ist sie für Reisepässe ungeeignet.-Die dritte Methode besteht darin, die Antenne sehr nahe am Chip zu schneiden. Auf diese Weise hat der Chip keine Möglichkeit, Strom zu empfangen oder sein Signal an das Lesegerät zurückzusenden. Diese Technik hinterlässt auch minimale Anzeichen von Beschädigungen, daher wäre es wahrscheinlich keine gute Idee, dies für einen Reisepass zu verwenden.-Die letzte (und verdeckteste) Methode zur Zerstörung eines RFID-Tags besteht darin, mit einem Hammer darauf zu schlagen. Nehmen Sie einfach einen gewöhnlichen Hammer und geben Sie dem Chip ein paar schnelle, harte Schläge. Dies zerstört den Chip und hinterlässt keine Anzeichen dafür, dass das Etikett manipuliert wurde. Diese Methode eignet sich zum Vernichten der Tags in Reisepässen, da es keinen Nachweis gibt, dass Sie den Chip vorsätzlich zerstört haben.

Empfohlen:

RFID-Sicherheitstest: 3 Schritte

RFID-Sicherheitstest: Dies ist nur, um zu testen, ob die RFID-Karte für einen ersten Timer funktioniert

So blockieren Sie auf Facebook, schnell!: 5 Schritte

So blockieren Sie auf Facebook, schnell!: Seien wir ehrlich: Facebook ist voller Trolle. Und noch schlimmer. Sie blockieren also jemanden und Facebook schickt Sie als typische passiv-aggressive Bestrafung auf Ihre Liste der blockierten Trolle. Das ist nervig. Warum möchte ich mir diese Namen ansehen? ICH HABE SIE GESPERRT

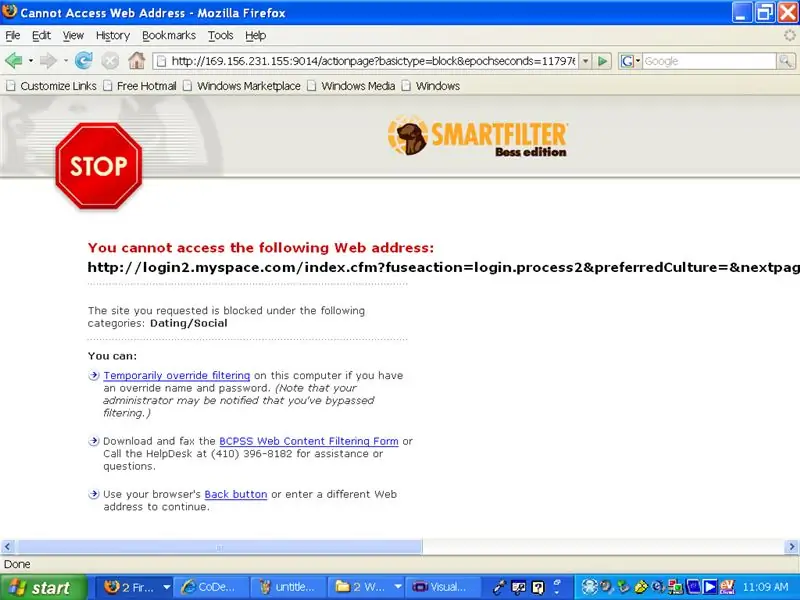

So erhalten Sie den BESS-Pass (Blockieren von Websites): 8 Schritte

So erhalten Sie Pass BESS (Blockieren von Websites): Mit diesem anweisbaren können Sie an BESS vorbeikommen, dem nervigen kleinen Hund, der Sie die meiste Zeit von Websites sperrt, die Sie für die Schule benötigen, aber manchmal, um Ihren Myspace oder Facebook zu überprüfen …… (das war ein langer Run-on)…… Wie ich schon sagte, hier ist ho

So blockieren Sie Kameras nicht – wikiHow

Wie man Kameras nicht blockiert: Es gab einen Zustrom von Projekten im Internet, die behaupten, eine Person vor Überwachungskameras zu schützen. Einige verwenden Laser. Andere verwenden Ballons und statische Elektrizität. Diejenigen, die ich am faszinierendsten fand, verwendeten Infrarot-(IR)-LEDs. Ich löste t

"Verwandeln Sie Ihren toten PC in ein Aquarium": 11 Schritte (mit Bildern)

"Verwandeln Sie Ihren toten PC in ein Aquarium": Was tun mit einem toten veralteten PC??? Verwandeln Sie es in ein Aquarium! Ich hatte einen alten, veralteten, toten PC herumliegen und sah, dass ich ihn für nichts benutzte, und beschloss, ihn in ein Aquarium zu verwandeln. Ich wollte schon lange immer irgendwie