Inhaltsverzeichnis:

- Schritt 1: Sperren Sie es ab …

- Schritt 2: Sichern Sie es

- Schritt 3: Schützen Sie Ihre persönlichen Daten und Dateien

- Schritt 4: Halten Sie sie jetzt davon ab, Dinge zu ändern …

- Schritt 5: Verwenden Sie die Fernbedienung und den Bewegungssensor Ihres Mac

- Schritt 6: Jetzt… um es zurückzubekommen

- Schritt 7: Keine Werbung machen…

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 07:22.

- Zuletzt bearbeitet 2025-01-23 12:53.

In diesem Instructable werde ich Ihnen zeigen, wie Sie Ihren Macintosh-Computer vor Dieben schützen. Obwohl diese Techniken nicht 100% effektiv sind, verbessern sie Ihre Chancen, Ihren Mac zurückzubekommen, um einen unendlichen Faktor… Der Grund, warum ich dies sage, ist, dass Sie ohne eine dieser Techniken keine Chance haben, ihn jemals zurückzubekommen.

Vor ein paar Wochen habe ich eine Episode von Dateline NBC gesehen, die über iPod-Diebstähle und wie sie die Diebe erwischt haben. Ich fragte mich, wie ich meinen eigenen iPod und meine Computer schützen könnte. Ein wenig Vorwissen und Internetrecherche offenbarten einige großartige Techniken. Leider nichts für den iPod außer einer Möglichkeit die Seriennummer zu registrieren. Ich bin sicher, dass es ähnliche Techniken gibt, die auf Windows- und Linux-Rechnern verwendet werden können, aber ich besitze sie nicht. Ich begrüße jemanden, der ein ähnliches Instructable für diese Maschinen veröffentlicht. Ich habe keine Verbindung zu einer der hier erwähnten Software, außer dass ich ein zufriedener und zahlender Kunde bin.

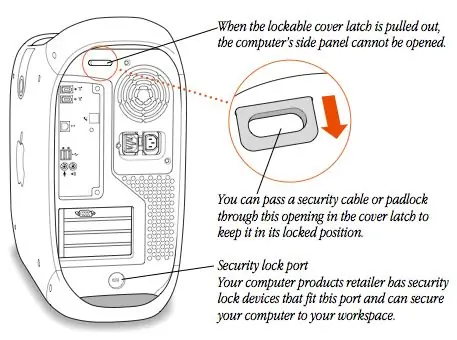

Schritt 1: Sperren Sie es ab …

Dies ist wahrscheinlich eine der einfachsten und am meisten ignorierten Techniken! Jeder Mac, der jemals gebaut wurde, hatte ein spezielles Loch im Gehäuse, das ausschließlich zur Verkabelung des Computers mit Ihrem Schreibtisch diente. Die Kabel sind aus vielen Quellen leicht erhältlich und einfach zu installieren. Auf vielen Desktop-Macs gibt es einen zusätzlichen abschließbaren Riegel, um zu verhindern, dass das Seitenteil geöffnet wird.

Verwenden Sie diese Funktion, wenn Sie mit Ihrem Mac nicht überall hingehen. Ein Eindringling wird wahrscheinlich schnell aufgeben und stattdessen Ihren Fernseher mitnehmen.

Schritt 2: Sichern Sie es

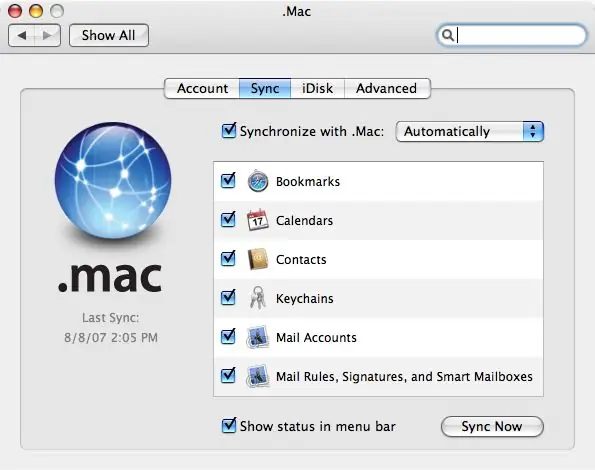

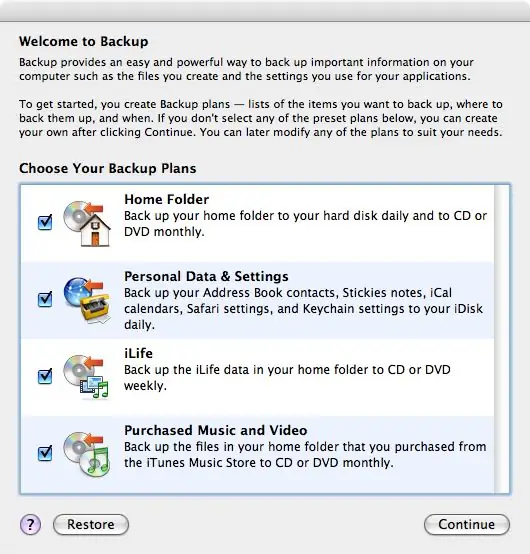

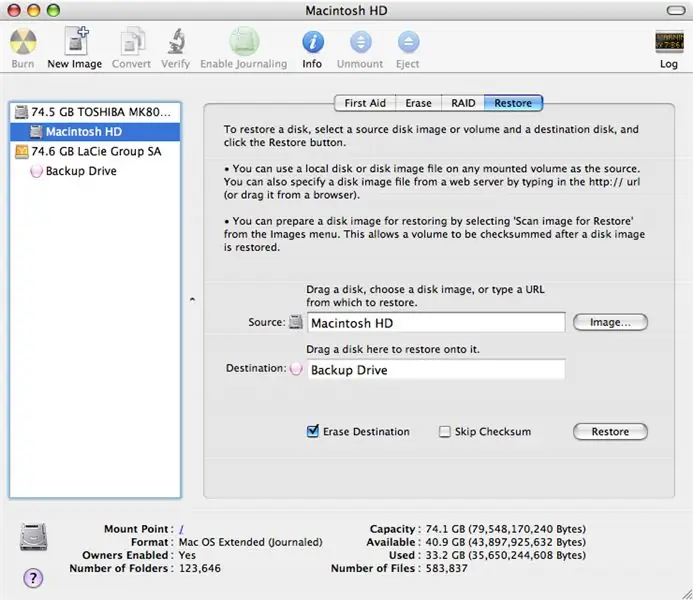

Ich kann das nicht stark genug betonen! Sichern Sie Ihre Daten! Egal welche Vorkehrungen Sie treffen, es besteht immer die Möglichkeit, dass Sie es nicht zurückbekommen, oder wenn Sie dies tun, wird das Laufwerk angestoßen. Es gibt verschiedene Techniken und Level, die Sie sichern können. Am einfachsten und meiner Meinung nach am lohnendsten ist es, ein Dot Mac-Konto zu erstellen und die Synchronisierungsfunktion zusammen mit dem Backup-Dienstprogramm von Apple zu verwenden. Durch die Synchronisierung mit Dot Mac werden alle Ihre Lesezeichen aus Safari, Kalender aus iCal, Kontakte aus dem Adressbuch, Schlüsselbunde und E-Mail-Kontoinformationen auf Ihrer iDisk gespeichert. Dies kann auch mit all Ihren Macs zusammengehalten werden! Backup sichert alle Ihre persönlichen Einstellungen täglich auf iDisk und führt eine wöchentliche Sicherung Ihrer anderen Daten auf CD oder DVD durch. iDisk wurde kürzlich auf 10 GB Speicherplatz aktualisiert. Die 99 US-Dollar wert (ab 70 US-Dollar bei Amazon oder eBay). Eine andere Technik verwendet ein externes Laufwerk und ein Festplatten-Dienstprogramm. Dadurch wird eine exakte und bootfähige Kopie Ihrer gesamten Festplatte erstellt. Da es sich um ein exaktes "Geisterbild" handelt, werden alle Ihre Anwendungen und die dazugehörigen Registrierungsdetails beibehalten. Suchen Sie dazu das Festplatten-Dienstprogramm im Ordner Dienstprogramme Ihres Anwendungsordners und führen Sie es aus. Wählen Sie Ihr Hauptlaufwerk und dann die Registerkarte Wiederherstellen aus. Ziehen Sie Ihr Hauptlaufwerk in das Quellfeld und Ihr Backup-Laufwerk in das Zielfeld. Wenn es sich um ein wirklich großes Backup-Laufwerk handelt, können Sie alternativ ein Disk-Image der gleichen Größe wie Ihr Hauptlaufwerk erstellen und es als Ziel verwenden. Wenn Sie Ziel löschen aktivieren, hat das Laufwerk denselben Namen und dasselbe Symbol wie Ihr Hauptlaufwerk. Wenn Sie es nicht überprüfen, bleibt alles, was sich bereits auf diesem Laufwerk befindet, intakt. Es gibt auch alternative Techniken. Einige teuer und einige kostenlos. Sie sind alle in Ordnung. Verwenden Sie sie einfach!

Schritt 3: Schützen Sie Ihre persönlichen Daten und Dateien

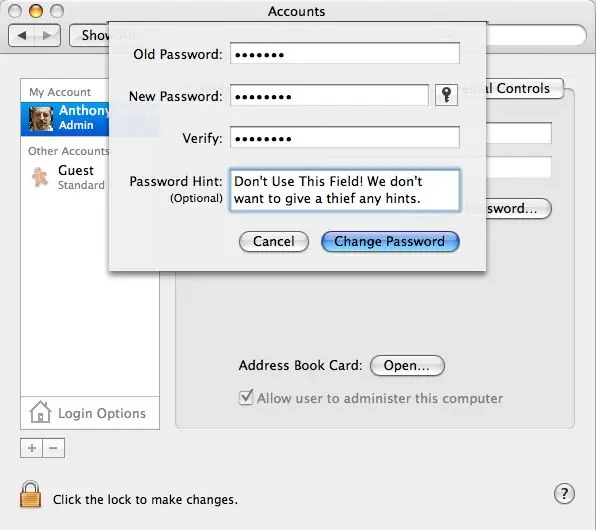

Legen Sie in erster Linie Ihr(e) Administratorkennwort(e) auf etwas fest, das nicht leicht zu erraten ist. Es sollte mindestens eine Zahl und eine Kombination aus Groß- und Kleinbuchstaben enthalten. Dies ist ein Passwort, das Sie regelmäßig verwenden müssen, daher sollte es etwas sein, an das Sie sich erinnern können.

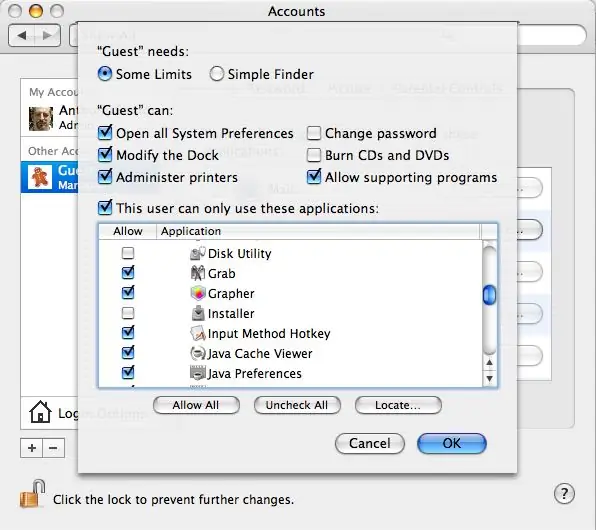

Ich wähle gerne einen Satz aus und baue daraus ein Akronym. Zum Beispiel könnte man "Vier Punkte und vor sieben Jahren" wählen, wodurch das Akronym "4s&sYo" entsteht. Verwenden Sie dieses jedoch nicht … Verwenden Sie auch nicht das gängigste Passwort "Catch22"! Erstellen Sie nun ein neues "Gast"-Konto ohne Administratorzugriff und ohne Passwort. Dadurch muss der Dieb nicht zu sehr versuchen, Zugriff auf Ihre anderen Konten zu erhalten. Mit diesem Konto haben sie Zugriff auf das Internet sowie auf Ihre Spiele, was wahrscheinlich das ist, wofür sie sich anfangs entscheiden werden.

Schritt 4: Halten Sie sie jetzt davon ab, Dinge zu ändern …

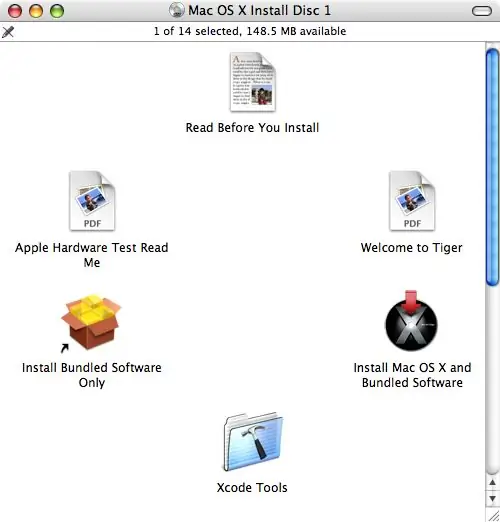

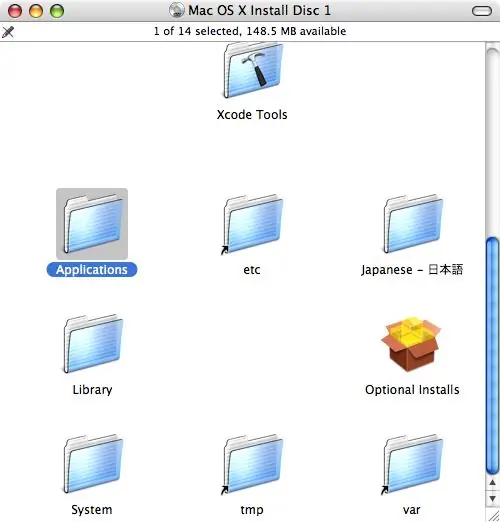

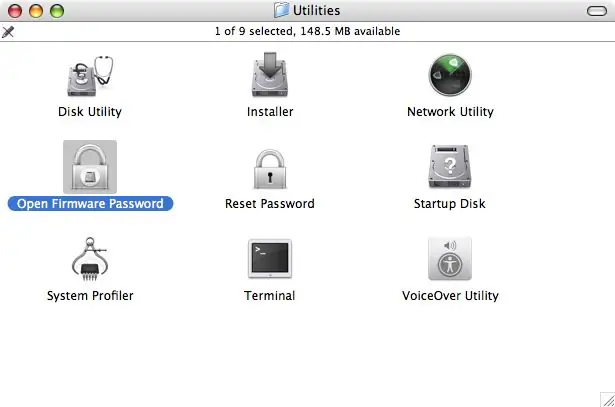

Dieser Vorgang entfernt die Möglichkeit, die Festplatte zu löschen oder zu ersetzen, sowie das Blockieren des Bootens von einem anderen Laufwerk oder der CD. Dies kann von einem erfahrenen Mac Tech oder Power User überschrieben werden, aber die meisten Diebe sind nicht so schlau. Nein. Ich werde Ihnen nicht sagen, wie Sie es überschreiben können, und ich bitte Sie, diese Informationen auch nicht zu posten. Legen Sie Ihre Original-Mac OS X-Installations-CD ein. Dies kann entweder die mit Ihrem Macintosh gelieferte CD oder eine neuere OS X-Installations-CD sein. Scrollen Sie im Fenster der CD nach unten und Sie werden einen Ordner "Programme" finden. Öffnen Sie diesen Ordner und öffnen Sie dann den darin enthaltenen Ordner Dienstprogramme. Hier finden Sie ein Dienstprogramm namens Open Firmware Password. Kopieren Sie dieses Dienstprogramm nicht auf Ihre Festplatte! Wichtig ist, dass es nur von der CD erhältlich ist. Fahren Sie fort und doppelklicken Sie auf die Anwendung, um sie zu öffnen. Verwenden Sie hier ein eindeutiges Passwort und bewahren Sie es an einem sicheren Ort auf. Sie benötigen dieses Passwort, wenn Sie OS X mit einer CD neu installieren oder aktualisieren müssen. Sie benötigen es auch, wenn Sie Boot Camp verwenden oder ein Firmware-Update installieren müssen. Hinweis: Während neuere Macs mit Intel-Prozessoren keine Open Firmware verwenden, ist diese Funktion immer noch in der Computer-Firmware vorhanden.

Schritt 5: Verwenden Sie die Fernbedienung und den Bewegungssensor Ihres Mac

Neuere Mac-Notebooks, einschließlich der meisten Powerbook G4s, iBook G4s und alle Mac Books und Mac Book Pros, enthalten einen Bewegungssensor, der Ihre Festplatte herunterfährt, wenn der Computer herunterfällt. Es gab eine Reihe von Shareware-Herausgebern, die Dienstprogramme entwickelt haben, um diesen Sensor als Schutzgerät zu verwenden, das einen Alarm auslöst, wenn der Computer bewegt wird. Dies schützt Ihren Computer nur, wenn Sie sich in Reichweite befinden, um den Diebstahl zu stoppen, bevor er beginnt. Das Dienstprogramm, das ich verwende, heißt TheftSensor. Mit diesem Dienstprogramm können Sie es aktivieren, indem Sie die Wiedergabetaste auf Ihrer Fernbedienung drücken. Einmal aktiviert, löst es einen Alarm aus, wenn der Computer bewegt oder geschlossen wird. Sehen Sie das Video davon in Aktion. Wie Joejoerowley betonte; Es gibt auch das Dienstprogramm iAlertU von Slapping Turtle. Dieses Dienstprogramm macht dasselbe wie TheftSensor, verfügt jedoch über die zusätzlichen Funktionen eines sichtbaren Alarms und einer Reaktion auf Tastendrücke und das Entfernen des Netzkabels. Sehen Sie sich das angehängte Video hier an: Hinweis: Um zu verhindern, dass eine andere Fernbedienung zum Deaktivieren dieses Dienstprogramms verwendet wird, koppeln Sie Ihre Fernbedienung mit Ihrem Mac, indem Sie die Tasten Play/Pause und Menü gleichzeitig etwa 4 oder 5 Sekunden lang gedrückt halten.

Schritt 6: Jetzt… um es zurückzubekommen

Okay… Sie haben alles getan, um Ihren Mac zu schützen, sollte er gestohlen werden. Jetzt wollen wir es zurückbekommen! Die gleiche Gruppe, Orbicule, veröffentlicht ein weiteres Dienstprogramm UnderCover (49 US-Dollar, einmalige Gebühr), das, sobald der Diebstahl gemeldet wird, die Nutzung des Computers im Internet überwacht und alle diese Informationen an Ihre örtliche Polizei sowie an den Internetprovider des Diebes meldet. Dies hilft den Behörden und gibt ihnen den Anreiz, den Dieb zu fassen und Ihren Mac zurückzubekommen!Wenn der Dieb eine Verbindung zum Internet herstellt, beginnt Ihr Mac sofort, E-Mails mit den IP-Informationen des Diebes, Screenshots und sogar Fotos des Diebes zu senden, wenn Ihr Mac verfügt über ein integriertes iSight. Wenn die Behörden den Dieb nicht fassen können, simuliert UnderCover einen Hardwarefehler, indem der Bildschirm allmählich abgedunkelt wird, bis er nicht mehr lesbar ist. Dies wird den Dieb hoffentlich dazu zwingen, den Computer zu einer Reparaturwerkstatt zu bringen oder ihn zu verkaufen. Wenn der Techniker oder Empfänger den Computer erhält und mit einem weiteren Netzwerk verbindet, wird eine Meldung angezeigt, die erklärt, dass es sich um einen gestohlenen Computer handelt und an wen er sich wenden muss, um ihn zurückzugeben. All dies geschieht transparent im Hintergrund. Der Dieb wird nie erfahren, dass er überwacht wird!

Schritt 7: Keine Werbung machen…

Wenn Sie Ihren Computer mit auf eine Reise nehmen, verpacken Sie ihn sicher in einem anständigen Transportmittel. Versuchen Sie, einen auszuwählen, der nicht wie ein Computerträger aussieht. Sie werden weniger wahrscheinlich von dem Dieb ins Visier genommen werden.

Die Verwendung all dieser Techniken wird weder die Geschwindigkeit noch Ihre Freude an Ihrem Computer beeinträchtigen, aber Sie werden viel für Ihren Seelenfrieden tun. Wenn Sie zusätzliche Techniken haben oder ähnliche Software kennen, schreiben Sie bitte einen Kommentar! Wenn Sie einen Windows- oder Linux-Computer haben und ähnliche Techniken kennen, posten Sie eine Schwester Instructable, um diesen Benutzern zu helfen. Vielen Dank!

Empfohlen:

So schützen Sie Flash-Laufwerke in Windows 10 mit einem Kennwort – wikiHow

So schützen Sie Flash-Laufwerke in Windows 10 mit einem Kennwort: Mit der zunehmenden Popularität von Cloud-Speichern wie Google Drive, One Drive und Dropbox nimmt die Popularität von Flash-Laufwerken ab. Es gibt jedoch immer noch einige Vorteile von Flash-Laufwerken gegenüber Cloud-Speichern. Einige davon umfassen den Zugriff auf

So schützen Sie RAR-Dokumente doppelt?: 5 Schritte

Wie kann man ein RAR-Dokument doppelt schützen?: RAR-Dokument erleichtert uns die Übertragung eines Ordners. Bevor Sie den Ordner übertragen, können Sie ihn mit WinRAR komprimieren. In der Zwischenzeit können Sie es verschlüsseln, wenn das RAR-Dokument erstellt wird. Dies ist für Leute üblich, jetzt können wir ein Passwort für

So nehmen Sie analoge Messwerte auf dem Raspberry Pi vor – wikiHow

So nehmen Sie analoge Messwerte auf dem Raspberry Pi vor: Hallo zusammen! In diesem Tutorial zeige ich Ihnen, wie wir mit dem Raspberry Pi direkt Analogwerte erfassen können. Wie wir alle wissen, ist der Raspberry Pi ein recht leistungsstarkes Mini-Computermodul, das bei Bastlern und Profis beliebt ist

Wir stellen vor: 'Deodorino' - das Infrarot-gesteuerte Arduino in einem leeren Deodorant-Stick. Klicken Sie auf das 1. Foto: 7 Schritte

Wir stellen vor: 'Deodorino' - das Infrarot-gesteuerte Arduino in einem leeren Deodorant-Stick. Klicken Sie auf das 1. Foto: Jetzt zum Detail

So erhalten Sie Musik von fast jeder (Haha) Website (solange Sie sie hören können, können Sie sie bekommen Okay, wenn sie in Flash eingebettet ist, können Sie es möglicherweise nic

So erhalten Sie Musik von fast jeder (Haha) Website (solange Sie sie hören können, können Sie sie bekommen … Okay, wenn sie in Flash eingebettet ist, können Sie es möglicherweise nicht) BEARBEITET!!!!! Zusätzliche Informationen: Wenn Sie jemals auf eine Website gehen und ein Lied abspielen, das Sie mögen und es wollen, dann ist hier das anweisbare für Sie, nicht meine Schuld, wenn Sie etwas durcheinander bringen (nur so wird es passieren, wenn Sie ohne Grund anfangen, Dinge zu löschen) ) Ich konnte Musik für