Inhaltsverzeichnis:

- Lieferungen

- Schritt 1: 1. Auf dem Laufenden bleiben

- Schritt 2: 2. Verteidigen Sie diese Windows

- Schritt 3: 3. Windows-Firewall

- Schritt 4: 4. Virenschutz

- Schritt 5: 5. Freigabeeinstellungen

- Schritt 6: 6. Lokale Konten verwenden:

- Schritt 7: 7. Passwortschutz

- Schritt 8: 8. MSRT

- Schritt 9: 9. Öffentliches WLAN

- Schritt 10: 10. Betrug

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 07:17.

- Zuletzt bearbeitet 2025-01-23 12:52.

HACKING- Ein Wort, das uns alle fasziniert und doch erschreckt. Es bedeutet, dass Sie ein All-Cool-Boans-Techy-Person sein oder derjenige werden können, der gehackt wird. In der heutigen digitalen Welt, in der alles von Computern und Smartphones abhängt, ist es nicht das, was wir wollen. Hacken ist sicherlich mehr denn je schwierig geworden, aber es ist immer noch nicht unmöglich, in Ihre Computer einzudringen. Fortgeschrittenes Hacking kann große Verluste verursachen, wie den Verlust sensibler Daten, Verletzung der Privatsphäre, Daten-Phishing und vieles mehr. Und du, mein Freund, willst nicht, dass deine Wände einstürzen.

Mit der technologischen Weiterentwicklung haben sich auch die Viren und Malware weiterentwickelt. Technologieunternehmen ergreifen jetzt Maßnahmen, um die Datensicherheit und -integrität zu gewährleisten. Windows 10 bietet mehr Sicherheit als Windows 7 und 8.

Wann immer wir an Computersicherheit denken, denken wir daran, dass es sich um extrem technisch und mit intensiver Codierung handelt, aber nur, wenn Sie auf die wesentlichen Details eingehen. Die grundlegenden Schritte, die Sie unternehmen können, um die Sicherheit Ihres eigenen PCs zu gewährleisten, sind ziemlich einfach.

Anstatt also darauf zu warten, dass jemand Ihre Sicherheit erhöht, warum tun Sie es nicht selbst? Hier sind einige der wichtigen und dennoch einfach zu befolgenden Schritte, die die Sicherheit Ihres Computers gewährleisten:

Lieferungen

Ein PC oder Laptop und Internetanschluss.

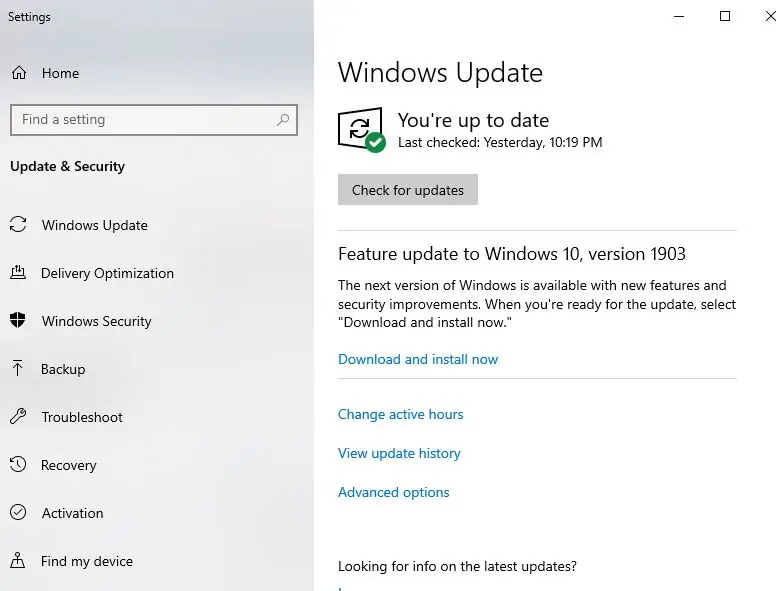

Schritt 1: 1. Auf dem Laufenden bleiben

Die Verwendung der aktualisierten Software ist eine der einfachsten Regeln, um sicher zu bleiben. Aktualisieren Sie Ihr Betriebssystem und Ihre Anwendungen häufig, wenn Sie die automatischen Updates nicht aktiviert haben. Dies hindert die Hacker daran, durch Schlupflöcher oder Mängel der vorherigen Version in Ihren Computer einzudringen. Ziehen Sie auch in Betracht, Funktionen wie Flash oder Java zu deaktivieren, da die meisten Anwendungen sie jetzt nicht verwenden.

In Windows 10 können Sie dies tun, indem Sie Start -> Windows Update eingeben -> Windows Update-Einstellung -> Erweiterte Einstellungen und dann Automatisch auswählen (empfohlene Einstellungen)

Aktualisieren Sie auch andere Microsoft-Produkte regelmäßig.

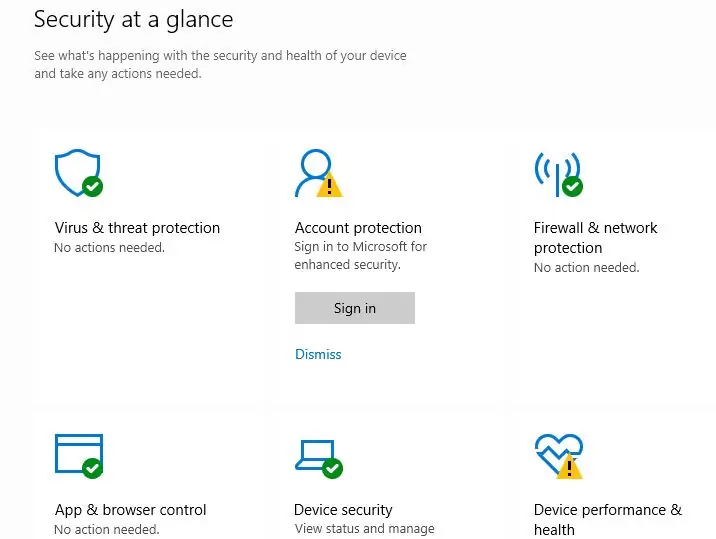

Schritt 2: 2. Verteidigen Sie diese Windows

Microsoft Windows kommt mit der Windows Defender-Funktion. Diese Funktion ist

standardmäßig aktiviert, aber immer noch zu überprüfen, gehen Sie zu Start, Einstellungen und Update und Sicherheit. Wählen Sie Windows Defender und stellen Sie sicher, dass diese 3 Einstellungen wieder aktiviert sind:

· Echtzeitschutz

· Cloud-basierter Schutz

· Automatische Probenübermittlung

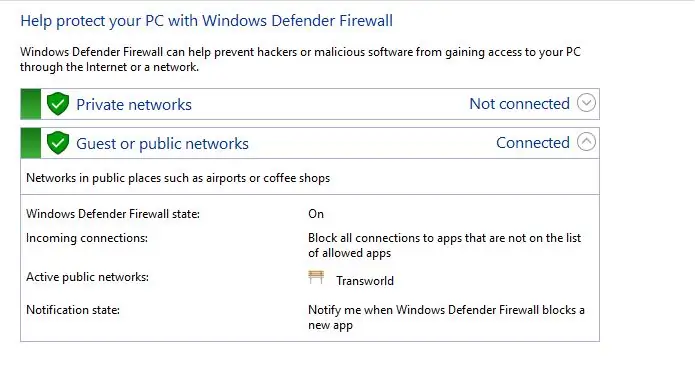

Schritt 3: 3. Windows-Firewall

Dies ist auch eine der integrierten Funktionen von Windows. Dieses Feature

kontrolliert, wie Sie mit der Außenwelt kommunizieren. Sie können die Einstellungen der Firewall überprüfen, indem Sie zum Startmenü gehen, Firewall eingeben und dann die Option Windows-Firewall auswählen. Wenn Sie nun ein grünes Schild mit Häkchen sehen können; Herzliche Glückwünsche! Ihre Firewall ist in Betrieb. Sie können diese Einstellung aktivieren oder deaktivieren, indem Sie auf Windows-Firewall ein- oder ausschalten klicken.

Sie können auch im Auge behalten, welche Apps den direkten Zugriff durch die Firewall einschränken sollen, indem Sie auf App oder Funktion durch die Widows-Firewall zulassen klicken.

Schritt 4: 4. Virenschutz

Wie jede andere Software oder Anwendung, die Sie verwenden, sollten auch die von Ihnen verwendeten Antivirenprogramme aktualisiert werden. Im Fall von Windows 10 oder 8 haben Sie bereits ein Antivirenprogramm installiert, aber wenn Sie eine frühere Version verwenden, stellen Sie sicher, dass Sie eine vertrauenswürdige Antivirensoftware herunterladen.

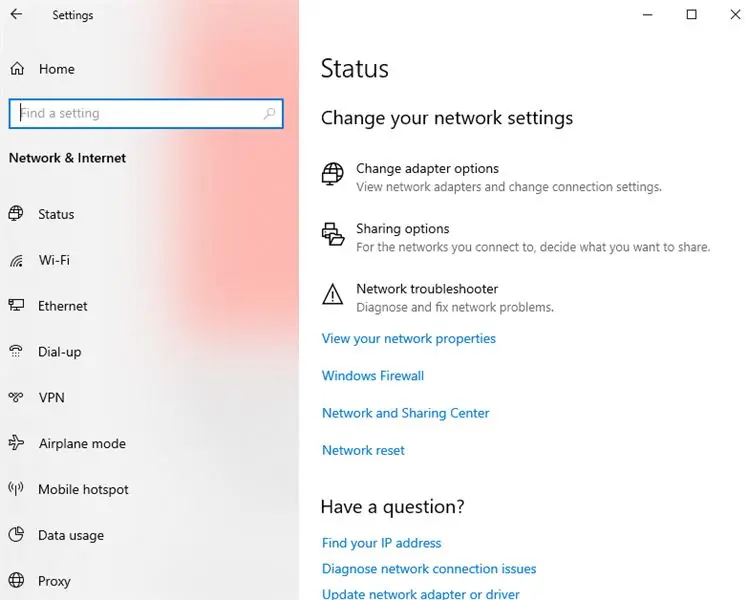

Schritt 5: 5. Freigabeeinstellungen

Sie können auch die Netzwerke und Freigabeeinstellungen verwalten. Grundsätzlich gibt es drei Arten von Freigabeeinstellungen:

Privat, Gast oder öffentlich und alle Netzwerke. Sie können deren Einstellungen entsprechend ändern. Achten Sie besonders auf die Gruppe Alle Netzwerke. Um es sicher zu machen, können Sie die folgenden Schritte ausführen:

· Keine Freigabe öffentlicher Ordner

· Kein Medienstreaming. Schalten Sie diese Funktion nur ein, wenn Sie Streaming benötigen.

· Verwenden Sie bei jeder Weitergabe einen 128-Bit-Verschlüsselungscode.

· Machen Sie Ihr Freigabekennwort geschützt.

Schritt 6: 6. Lokale Konten verwenden:

Seit Windows 8 möchte Microsoft, dass sich Benutzer mit ihrem Microsoft-Konto anmelden. Das hat wie alles Vor- und Nachteile. Vorteile wie die Synchronisierung aller Ihrer Microsoft-Computer und Nachteile wie Microsoft, um alle Informationen über unsere Computer zu erhalten.

Ein weiteres Problem, mit dem Benutzer konfrontiert sind, ist, was zu tun ist, wenn ihr Microsoft-Konto gehackt wird? Anstatt sich um all das zu kümmern, gehen Sie also auf die alte Schule und verwalten Sie ein lokales Konto.

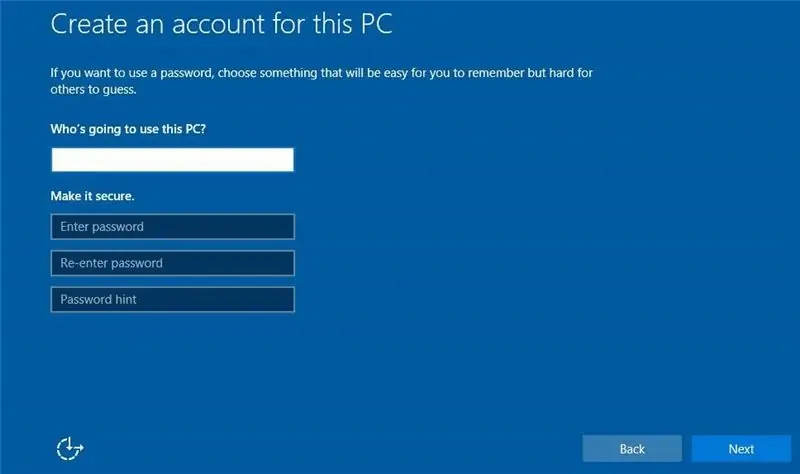

Schritt 7: 7. Passwortschutz

Verwenden Sie einen Passwortschutz und einen Sperrbildschirm, wenn Sie nicht arbeiten. Dadurch wird Ihr Bildschirm nach einer bestimmten Zeit automatisch gesperrt. Sie können dies tun, indem Sie auf Start klicken, den Sperrbildschirm eingeben und die Sperrbildschirmeinstellungen auswählen.

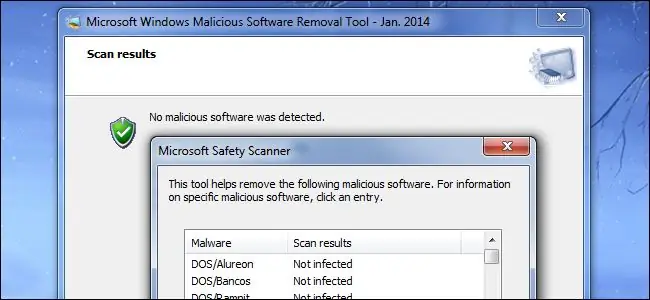

Schritt 8: 8. MSRT

Windows bietet ein Tool zum Entfernen bösartiger Software, um alle Bedrohungen zu entfernen, die Ihren Computer beschädigen können. Dieses Tool wird regelmäßig aktualisiert und bietet eine sichere Umgebung.

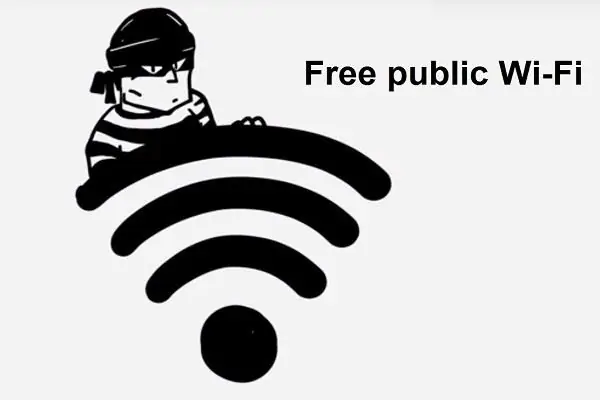

Schritt 9: 9. Öffentliches WLAN

Es wird empfohlen, nicht jedes andere verfügbare WLAN zu verwenden. Verwenden Sie nicht jeden offenen WLAN-Router, da dies das Stehlen Ihrer Daten sehr einfach macht. Sichern Sie auch Ihre eigenen WLAN-Router mit verschlüsselten Passwörtern.

Schritt 10: 10. Betrug

Hüten Sie sich vor diesen Betrügereien und böswilligen Aktivitäten. Klicken oder öffnen Sie keine unbekannten Anhänge. Stecken Sie keinen infizierten USB-Stick in Ihren Computer. Diese beiden sind die häufigsten Methoden, um Ihren Computer zu infizieren.

Empfohlen:

So schützen Sie Flash-Laufwerke in Windows 10 mit einem Kennwort – wikiHow

So schützen Sie Flash-Laufwerke in Windows 10 mit einem Kennwort: Mit der zunehmenden Popularität von Cloud-Speichern wie Google Drive, One Drive und Dropbox nimmt die Popularität von Flash-Laufwerken ab. Es gibt jedoch immer noch einige Vorteile von Flash-Laufwerken gegenüber Cloud-Speichern. Einige davon umfassen den Zugriff auf

So schützen Sie RAR-Dokumente doppelt?: 5 Schritte

Wie kann man ein RAR-Dokument doppelt schützen?: RAR-Dokument erleichtert uns die Übertragung eines Ordners. Bevor Sie den Ordner übertragen, können Sie ihn mit WinRAR komprimieren. In der Zwischenzeit können Sie es verschlüsseln, wenn das RAR-Dokument erstellt wird. Dies ist für Leute üblich, jetzt können wir ein Passwort für

So richten Sie einen Windows-Kernel-Debugger über Ihr Netzwerk ein – wikiHow

So richten Sie einen Windows-Kernel-Debugger über Ihr Netzwerk ein: Das Debuggen ist ein beliebtes Tool, das verwendet wird, um die Ursache eines Fehlers zu ermitteln. Ein Fehler kann sich auf viele verschiedene Arten manifestieren. Es kann einen Systemabsturz verursachen (Bluescreen/BSOD), es kann einen Anwendungsabsturz verursachen, es kann dazu führen, dass Ihr System einfriert, um z

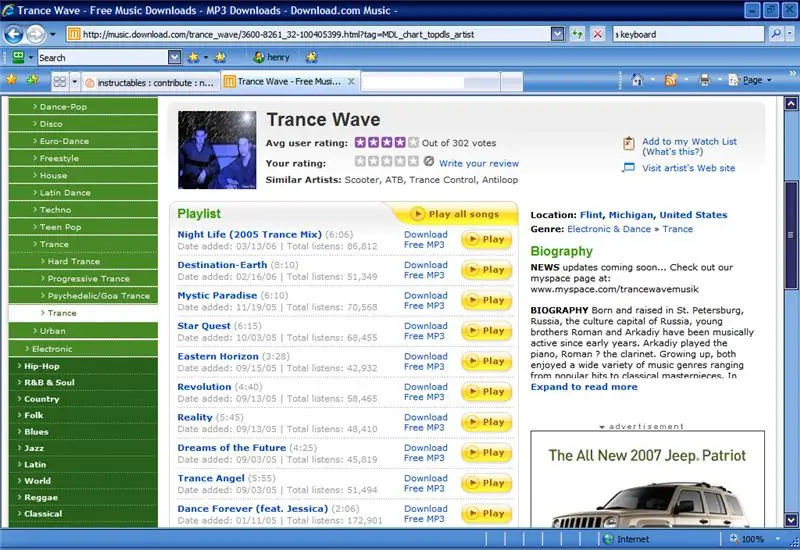

So erhalten Sie Musik von fast jeder (Haha) Website (solange Sie sie hören können, können Sie sie bekommen Okay, wenn sie in Flash eingebettet ist, können Sie es möglicherweise nic

So erhalten Sie Musik von fast jeder (Haha) Website (solange Sie sie hören können, können Sie sie bekommen … Okay, wenn sie in Flash eingebettet ist, können Sie es möglicherweise nicht) BEARBEITET!!!!! Zusätzliche Informationen: Wenn Sie jemals auf eine Website gehen und ein Lied abspielen, das Sie mögen und es wollen, dann ist hier das anweisbare für Sie, nicht meine Schuld, wenn Sie etwas durcheinander bringen (nur so wird es passieren, wenn Sie ohne Grund anfangen, Dinge zu löschen) ) Ich konnte Musik für

So finden Sie Ihr verlorenes Handy oder Ihr schnurloses Telefon – wikiHow

So finden Sie Ihr verlorenes Handy oder schnurloses Telefon: Szenario: Meine Frau und ich haben beide Mobiltelefone. Wir benutzen kein Heimtelefon mehr, da wir die ganze Zeit unterwegs sind. Warum für einen Festnetzanschluss bezahlen, den Sie kaum nutzen