Inhaltsverzeichnis:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 07:21.

- Zuletzt bearbeitet 2025-01-23 12:52.

Heute wollten wir lernen, wie man ein tolles macht

TRAP DOOR zum Schutz Ihrer Basis!!!

Schritt 1: Schützen Sie Ihre fantastische Basis

Sie haben also Ihre allererste Minecraft-Basis gebaut, nur um sie von einem Typen mit etwas TNT zerstören zu lassen. Nun, wenn Sie nur dieses Instructable gelesen hätten, das hätte verhindert werden können. Also los gehts, wie Sie Ihre Basis mit ein paar einfachen Schritten sicher halten können.

Schritt 2: Platz schaffen

Als erstes möchten Sie Ihren Eingang ein wenig aushöhlen, aber es ist gut, mit einem 2x2 Flur zu beginnen und ihn dann von dort aus auszuhöhlen.

Schritt 3: Alles verkabeln

Jetzt möchten Sie sicherstellen, dass Sie eine Druckplatte haben, und platzieren Sie einen Teil Ihres Redstone in einer Linie, die sich bis zu zwei parallelen Kolben hocharbeitet (stellen Sie sicher, dass es klebrige Kolben gibt) und befestigen Sie zwei Steinblöcke daran. Nachdem Sie diesen Schritt auf der Druckplatte ausgeführt haben, um sicherzustellen, dass es funktioniert.

Schritt 4: Wiederholen Sie Schritt drei

Wiederholen Sie nun Schritt drei auf der gegenüberliegenden Seite des Flurs.

Schritt 5: ENDLICH

Das Letzte, was Sie jetzt tun möchten, ist, es zu tarnen, damit jeder, der versucht, einzudringen, sich der Falle nicht bewusst ist. Decken Sie einfach alle Blöcke ab, ohne Ihren Redstone zu zerstören, da dies die Verbindung zwischen der Druckplatte und dem klebrigen Kolben trennen würde. Erwägen Sie auch, die Druckplatten zu ändern, um ihre Umgebung besser zu berechnen.

Schritt 6: Alles fertig

Jetzt haben Sie keine Angst vor Eindringlingen, da Sie es bis zum Ende dieser Anleitung geschafft haben und sind gegen alle Feinde gut geschützt.

Empfohlen:

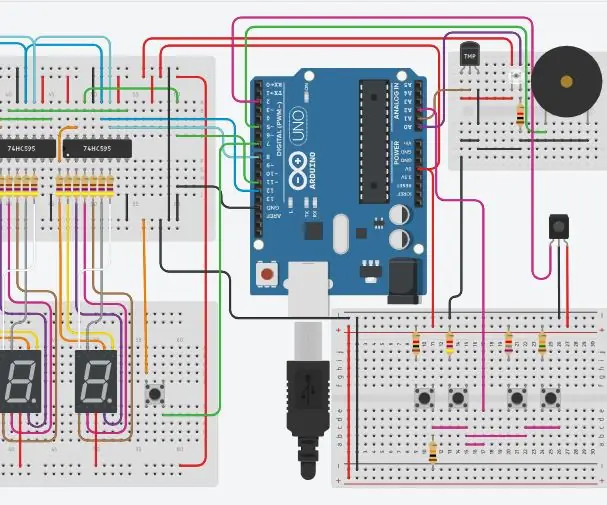

So verwenden Sie Tinkercad zum Testen und Implementieren Ihrer Hardware – wikiHow

So verwenden Sie Tinkercad zum Testen und Implementieren Ihrer Hardware: Die Schaltungssimulation ist eine Technik, bei der Computersoftware das Verhalten einer elektronischen Schaltung oder eines Systems simuliert. Neue Designs können getestet, bewertet und diagnostiziert werden, ohne die Schaltung oder das System tatsächlich aufzubauen. Schaltungssimulation kann ein

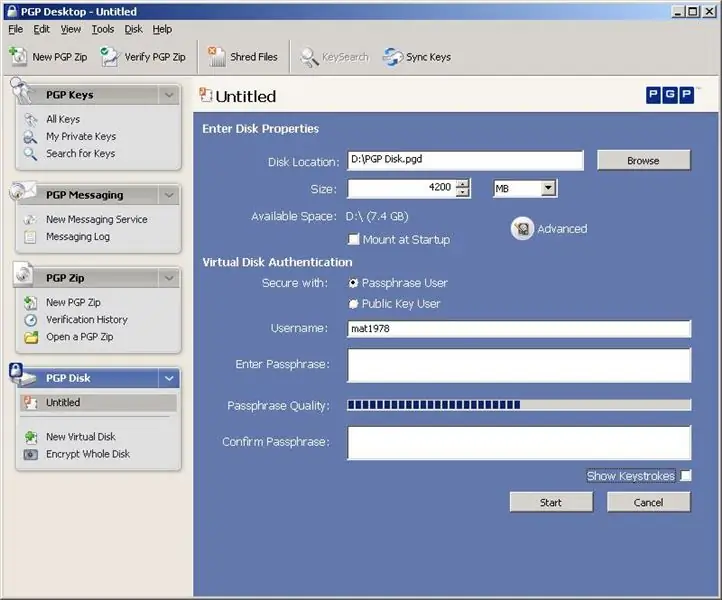

So erstellen Sie verschlüsselte DVD-Daten zum sicheren Speichern Ihrer Dateien.: 8 Schritte

So erstellen Sie verschlüsselte DVD-Daten, um Ihre Dateien zu sichern.: Ich finde dies eine sehr einfache Methode, um verschlüsselte DVDs sehr gut zu machen, um Ihre Dateien zu schützen eine Freeware, die Sie benötigen, um die Software tech-piersrsr zu kaufen Nach der Installation der

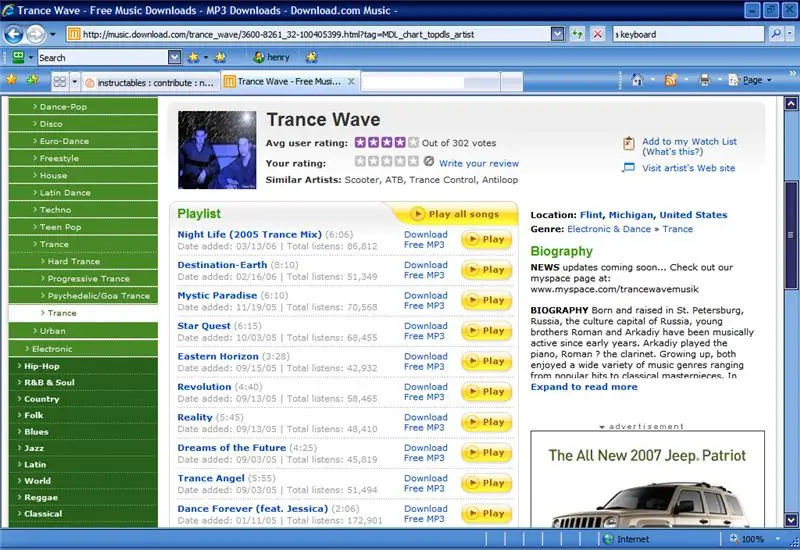

So erhalten Sie Musik von fast jeder (Haha) Website (solange Sie sie hören können, können Sie sie bekommen Okay, wenn sie in Flash eingebettet ist, können Sie es möglicherweise nic

So erhalten Sie Musik von fast jeder (Haha) Website (solange Sie sie hören können, können Sie sie bekommen … Okay, wenn sie in Flash eingebettet ist, können Sie es möglicherweise nicht) BEARBEITET!!!!! Zusätzliche Informationen: Wenn Sie jemals auf eine Website gehen und ein Lied abspielen, das Sie mögen und es wollen, dann ist hier das anweisbare für Sie, nicht meine Schuld, wenn Sie etwas durcheinander bringen (nur so wird es passieren, wenn Sie ohne Grund anfangen, Dinge zu löschen) ) Ich konnte Musik für

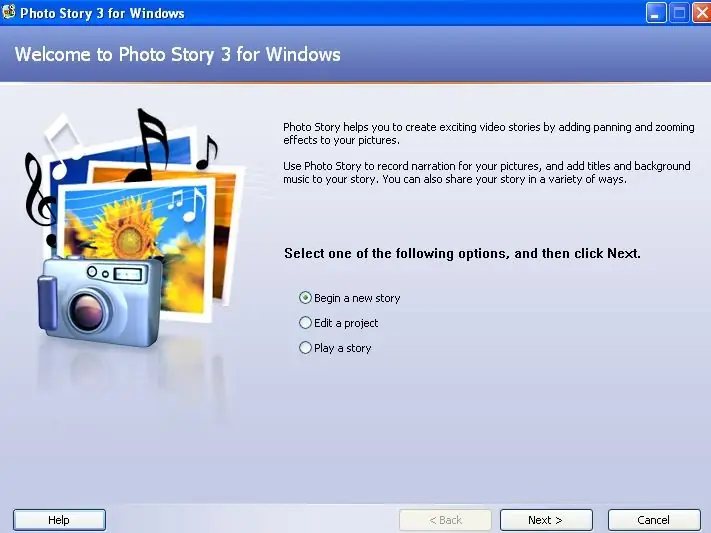

Erstellen Sie eine dynamische Diashow Ihrer Schnappschüsse mit Fotostory 3: 16 Schritte

Erstellen Sie eine dynamische Diashow aus Ihren Schnappschüssen mit Photo Story 3: Dies ist eine Möglichkeit, eine schöne.wmv-Foto-Diashow mit Schwenk- und Zoomeffekten zu erstellen, die hauptsächlich kostenlose Software verwendet. Ich erwarte, dass es einfachere Wege gibt, aber ich konnte keine Anleitung zu diesem Thema finden. Meine Methode geht ein bisschen um die Häuser, aber sie funktioniert

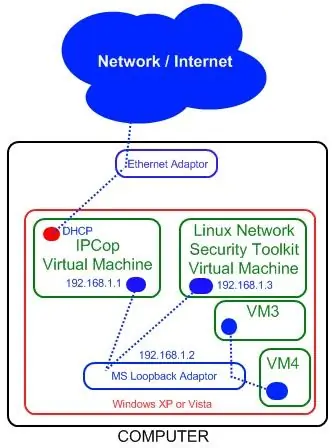

Gewusst wie: Einrichten einer IPCop Virtual Machine Firewall zum Schutz Ihres Windows-Hosts (kostenlos!): 5 Schritte

Gewusst wie: Einrichten einer IPCop Virtual Machine Firewall zum Schutz Ihres Windows-Hosts (kostenlos!): Zusammenfassung: Das Ziel dieses Projekts ist es, IpCop (kostenlose Linux-Distribution) in einer virtuellen Maschine zu verwenden, um ein Windows-Hostsystem in einem beliebigen Netzwerk zu schützen. IpCop ist eine sehr leistungsstarke Linux-basierte Firewall mit erweiterten Funktionen wie: VPN, NAT, Intrusion Det